Mniej ryzyka, więcej kontroli: uporządkowany dostęp w infrastrukturze krytycznej

Kiedy stawką jest ciągłość dostaw energii, przepływ węzłów transportowych, dostępność zasobów w data center czy bezpieczeństwo obiektów gospodarki wodnej, kontrola dostępu przestaje być „systemem do drzwi”. Staje się narzędziem, które porządkuje ruch osób, ogranicza ryzyko nadużyć i dostarcza twarde dane do audytu dokładnie wtedy, gdy liczy się każda minuta.

W obiektach infrastruktury krytycznej powtarzają się podobne scenariusze.

Po pierwsze: kontraktorzy i goście

Serwisy, dostawy i prace okresowe wymagają nadawania uprawnień na czas i w konkretnym zakresie oraz rozliczalności dostępu: identyfikacji osoby, miejsca i czasu zdarzenia.

Po drugie: rozproszenie

Wiele lokalizacji i stref bezpieczeństwa trzeba prowadzić jedną, spójną polityką, a dostęp odebrać natychmiast, gdy sytuacja się zmienia.

Po trzecie: audyt i zgodność

Potrzebny jest wiarygodny ślad zdarzeń i raporty, zarówno do rutynowych kontroli, jak i po incydencie.

Dlatego nowoczesny system kontroli dostępu powinien działać jak element odporności organizacji: wspierać strefowanie i zasadę dostępu tylko wtedy, gdy jest to niezbędne, pozwalać na logiczny podział instalacji (partycje), a w skali całego obiektu uruchamiać mechanizmy globalne, takie jak anti-passback czy strefy obwodowe. W praktyce liczy się też reakcja: monitoring przejść, alarmy, alerty i działania uruchamiane zdarzeniem skracają czas od wykrycia naruszenia do decyzji operatora.

Właśnie w takiej roli sprawdzają się platformy klasy Enterprise, takie jak RACS 5. System jest projektowany z myślą o środowiskach wymagających (w tym o infrastrukturze krytycznej), daje możliwość podziału na partycje oraz szerokie opcje integracji i dostępne API, dzięki czemu może stać się centralnym „kręgosłupem” polityki dostępu w organizacji. Kluczowe jest również bezpieczeństwo transmisji i identyfikacji: RACS 5 spełnia wymagania normy EN 60839-11-1 na poziomie Grade IV i wspiera OSDP z kanałem Secure Channel.

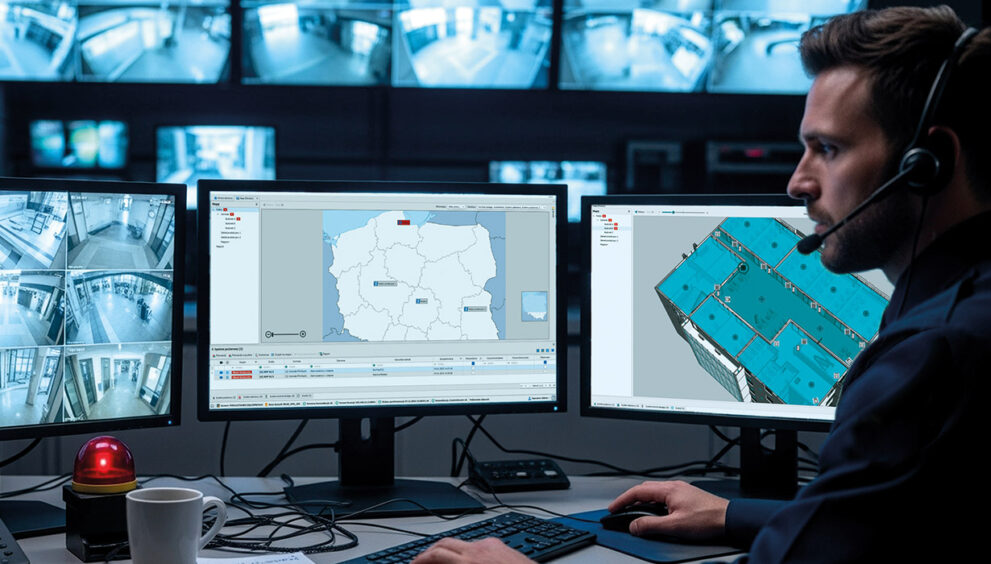

Od strony operacyjnej zyskujemy jedno miejsce zarządzania i wglądu w zdarzenia: oprogramowanie VISO współpracuje z centralną bazą danych Microsoft SQL Server i umożliwia pracę wielostanowiskową, a komunikacja z kontrolerami jest szyfrowana (AES-128). Dodatkowo VISO SMS wspiera monitoring i wizualizację systemów bezpieczeństwa, automatyczne wykrywanie sytuacji alarmowych oraz działania operatora w podjęciu właściwych działań zgodnie z polityką bezpieczeństwa obiektu. Efekt? Mniej chaosu w dostępie kontraktorów, szybsze zmiany uprawnień w wielu lokalizacjach, lepsza rozliczalność i większa przewidywalność działania, gdy ryzyko rośnie.

Poglądowo widać to także w różnych sektorach:

- energetyka stawia na wielowarstwową ochronę obszarów krytycznych,

- transport – na kontrolę stref zastrzeżonych przy dużym przepływie,

- data center – na ścisłą segmentację w modelu multitenant,

- gospodarka wodna – na rozliczalność i ograniczanie ryzyka w rozproszonych, zdalnych obiektach.

W każdym z tych przypadków dobrze zaprojektowana kontrola dostępu realnie wspiera ciągłość usług. W infrastrukturze krytycznej ma to szerszy wymiar, bo mówimy o obiektach i usługach kluczowych dla bezpieczeństwa państwa i obywateli oraz sprawnego funkcjonowania instytucji i przedsiębiorców. Dlatego zabezpieczenia na poziomie dostępu należy traktować jako element ochrony infrastruktury, czyli działań ukierunkowanych na utrzymanie jej funkcjonalności, ciągłości działania i integralności – a nie wyłącznie jako system otwierania przejść. •

Roger sp. z o.o. sp. k.

Gościszewo 59, 82-400 Sztum

roger@roger.pl

www.roger.pl