NIS 2: w oczekiwaniu na przepisy krajowe

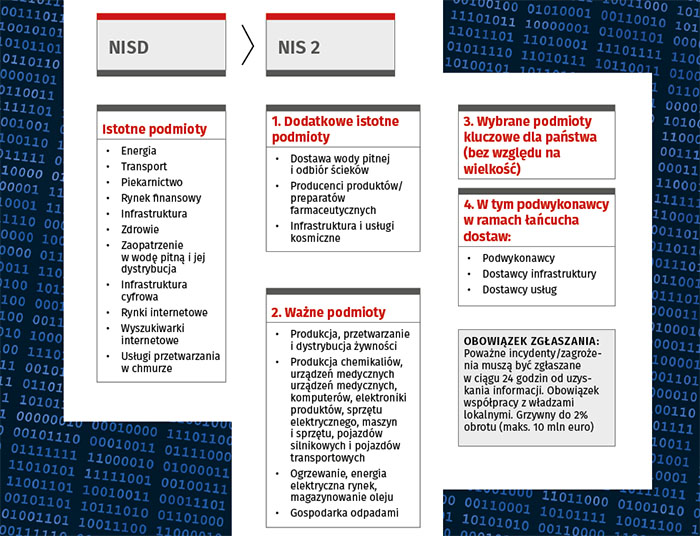

Dyrektywa NIS 2 to zaktualizowane prawo UE dotyczące cyberbezpieczeństwa. Jest to nowelizacja pierwszej dyrektywy NIS przyjętej w 2016 roku. Celem NIS 2 jest wzmocnienie cyberbezpieczeństwa, uproszczenie zgłaszania incydentów oraz stworzenie spójnych zasad egzekwowania dyrektyw i kar za jej niewypełnienie takich samych dla wszystkich krajów UE. NIS 2 wymaga od większej liczby firm i sektorów wdrożenia środków cyberbezpieczeństwa, mając na celu długoterminową poprawę cyberbezpieczeństwa Europy. Dzięki bardziej rygorystycznym zasadom, mającym na celu przezwyciężenie wcześniejszych ograniczeń, NIS 2 będzie wpływać na szerszy zakres branż. Jednostki objęte NIS 2 są klasyfikowane jako istotne lub ważne, a dyrektywa określa wymagania bezpieczeństwa oraz proces zgłaszania incydentów.

Monika Żuber-Mamakis

Minister cyfryzacji Krzysztof Gawkowski w wywiadzie dla „Rzeczypospolitej” udzielonym na początku kwietnia tego roku powiedział: – Trzy ustawy powinny w tym roku stać się polskim prawem. To są cele, które postawiłem przed moimi współpracownikami: przyjęcie prawa komunikacji elektronicznej i jednocześnie zaimplementowanie Europejskiego Kodeksu Łączności Elektronicznej, który nie został wdrożony. Dalej: Krajowy System Cyberbezpieczeństwa z dyrektywą NIS 2 i rozpoczęcie prac nad strategią cyberbezpieczeństwa od roku 2025 oraz wdrożenie aktu o usługach cyfrowych, tzw. Digital Service Act, który odpowiada m.in. za to, jak powinna być regulowana praca wielkich platform społecznościowych, jak walczyć z dezinformacją, jaką odpowiedzialność, choćby finansową, powinny ponosić platformy za to, że będą działały niezgodnie z oczekiwaniami obywateli.

Dwa lata nad nowelizacją, a kiedy wdrożenie

Prace nad nowelizacją NIS trwały dwa lata. Ostatecznie weszła w życie 16 stycznia ubiegłego roku. Państwa członkowskie na wdrożenie jej założeń mają czas do 17 października 2024 r. Tymczasem, choć minął ponad rok od przyjęcia dyrektywy NIS 2, to zgodnie ze słowami min. Gawkowskiego z cytowanego już wywiadu: wiele spraw zaniedbano, m.in. implementację dyrektywy NIS 2, która zmienia polski i europejski system myślenia o cyberbezpieczeństwie. Mamy umiejętnie zbudować taki system, który będzie wśród kluczowych operatorów na rynku telekomunikacyjnym, cybernetycznym dawał poczucie bezpieczeństwa. I dlatego z tymi pracami przyspieszamy.

W rzeczy samej do wdrożenia NIS 2 czasu tak naprawdę zostało niewiele.

Po co ta nowelizacja?

Wprawdzie NIS 2 stanowi ewolucję przepisów znanych już państwom członkowskim, to nadal budzi wiele wątpliwości. Zawiera szereg skomplikowanych regulacji, a jej wdrożenie wiąże się z przebudową obowiązującego prawa. Co w takim razie stało za jej wprowadzeniem? Przede wszystkim dostrzeżenie, że w obliczu rosnących cyberzagrożeń, w tym ryzyka wojny hybrydowej, unijne przepisy muszą być bardziej rygorystyczne, a jednocześnie tak jednolite w ramach wspólnoty europejskiej jak tylko jest to możliwe, zważywszy na różnice w porządkach prawnych i możliwościach krajów członkowskich.

Wprawdzie NIS 2 stanowi ewolucję przepisów znanych już państwom członkowskim, to nadal budzi wiele wątpliwości. Zawiera szereg skomplikowanych regulacji, a jej wdrożenie wiąże się z przebudową obowiązującego prawa. Co w takim razie stało za jej wprowadzeniem? Przede wszystkim dostrzeżenie, że w obliczu rosnących cyberzagrożeń, w tym ryzyka wojny hybrydowej, unijne przepisy muszą być bardziej rygorystyczne, a jednocześnie tak jednolite w ramach wspólnoty europejskiej jak tylko jest to możliwe, zważywszy na różnice w porządkach prawnych i możliwościach krajów członkowskich.

Jedną z przyczyn nowelizacji były też m.in niewystarczające inwestycje w cyberbezpieczeństwo. Jak wynika z raportu NIS Investments Report 2020 opracowanego przez The European Union Agency for Cybersecurity (ENISA), organizacje unijne przeznaczały na cyberezpieczeństwo o 41% mniej niż ich odpowiedniki w USA. Działo się tak pomimo obowiązywania dyrektywy NISD od czterech lat.

Wyniki tego samego badania dowiodły, że aż 35% respondentów uznało wytyczne pierwszej dyrektyw za niejasne, co w powiązaniu z rosnącą liczbą cyberataków i brakiem przejrzystości ich zgłaszania spowodowało konieczność dostosowania NIS do dynamicznie zmieniającej się rzeczywistości.

Podmioty kluczowe i ważne

W nowelizacji dotychczasowy podział na operatorów usług kluczowych, dostawców usług cyfrowych i podmioty publiczne ustąpił miejsca podziałowi na podmioty kluczowe i ważne. Rozszerzeniu uległ też katalog sektorów objętych działaniem dyrektywy. Sektory kluczowe wymienione zostały w załączniku I do dyrektywy, zaś ważne w załączniku II. Taki podział nie przesądza jednak jeszcze o uznaniu danego podmiotu za kluczowy czy ważny. Nowe rozporządzenie, NIS 2, rozwiązuje te kwestie poprzez wprowadzenie reguły limitu wielkości, włączenie dodatkowych podmiotów do kategorii „istotnych” oraz stworzenie nowej kategorii określanej jako „ważne”.

W ramach poprzedniej dyrektywy NIS państwa członkowskie odpowiadały za ustalenie, które podmioty spełniają kryteria kwalifikujące je jako operatorów usług kluczowych. Dyrektywa NIS 2 wyjaśnia i rozszerza zakres podmiotów objętych regulacją. W odróżnieniu od pierwszej wersji NIS, gdzie państwa członkowskie mogły indywidualnie decydować, którzy operatorzy są istotni. Wspomniany limit wielkości oznacza, że dyrektywa dotyczy dużych i średnich podmiotów w odpowiednich sektorach, powodując, że zaczynają one podlegać NIS 2. Warto wiedzieć, że za średnie przedsiębiorstwa zostały uznane te, które zatrudniają co najmniej 50 i nie więcej niż 250 osób, obrót nieprzekraczający 50 mln euro oraz całkowity bilans roczny wynoszący nie więcej niż 43 mln euro (definicja na bazie art. 2 załącznika do zalecenia Komisji Europejskiej 2003/361). Jest to o tyle istotne, że określenie „średnie” kłóci się z powszechnym wyobrażeniem „średniości” firmy.

W efekcie tych zmian podmioty kluczowe to te, które działają w sektorach kluczowych (wymienionych w załączniku I) oraz spełniają dodatkowe kryteria, takie jak:

- określony poziom przychodów lub zatrudnienia,

- dostarczanie usług o szczególnym znaczeniu dla gospodarki lub społeczeństwa,

- ich działalność wiąże się z wysokim ryzykiem zakłóceń lub incydentów cyberbezpieczeństwa.

Natomiast podmioty ważne to te, które:

- działają w sektorach ważnych (wymienionych w załączniku II).

- mogą, ale nie muszą, spełniać dodatkowe kryteria określone dla podmiotów kluczowych.

Dokładne kryteria dla podmiotów kluczowych i ważnych zostaną określone w aktach wykonawczych do dyrektywy NIS 2.

Ważne dla menedżerów security

Niezależnie od tego, jak ostatecznie ukształtuje się wdrożenie NIS 2 w Polsce, menedżerowie security powinni zwrócić uwagę na art. 21 i 23 nowelizowanej dyrektywy. Pierwszy z nich dotyczy zarządzania cybernetycznym ryzykiem, a drugi zgłaszania incydentów. Dyrektywa NIS 2 jasno określa kary za nieprzestrzeganie tych dwóch artykułów: maksymalna grzywna wynosi 10 mln euro lub 2% globalnego rocznego obrotu podmiotu z poprzedniego roku obrachunkowego, w zależności od tego, która wartość okaże się większa. Aby sprostać wymogom art. 21 Dyrektywy, właściciele aktywów powinni priorytetowo traktować kwestie bezpieczeństwa cybernetycznego w swoich systemach wykorzystujących technologie operacyjne. Technologie operacyjne (OT) to sprzęt i oprogramowanie służące do monitorowania i sterowania urządzeniami, procesami i infrastrukturą w środowiskach przemysłowych.

Dla menedżerów security kluczowe jest zrozumienie, w jaki sposób art. 21 będzie wdrażany w sieciach OT. Z treści tego artykułu wynika bowiem, że organizacje muszą zapewnić poziom bezpieczeństwa sieci i systemów informatycznych odpowiedni do występujących zagrożeń. Zapewnienie tego bezpieczeństwa wymagać będzie ścisłej współpracy działów zajmujących się w organizacjach cyberbezpieczeństwem z menedżerami security. Równo rok temu pisaliśmy na łamach magazynu o konieczności ścisłej współpracy działów ochrony systemów IT i OT z działami bezpieczeństwa fizycznego (Konwergencja bezpieczeństwa, a&s Polska 2/2023).

Dyrektywa NIS 2 a bezpieczeństwo systemów

Nowa dyrektywa w sprawie sieci i systemów informatycznych (NIS 2) koncentruje się głównie na technologiach informatycznych (IT) i podkreśla ochronę infrastruktury internetowej, takiej jak serwery DNS. Nie wspomina ona bezpośrednio o technologiach operacyjnych (OT) i klasyfikuje sektory tak różne, jak energetyka i bankowość, jako równie krytyczne. Jednak obowiązek podejmowania odpowiednich działań oraz ścisła odpowiedzialność powinny skłonić sektory OT do podniesienia standardów cyberbezpieczeństwa. Artykuł 21 dyrektywy zachęca do stosowania środków dobranych do ewentualnego ryzyka, co w przypadku infrastruktury krytycznej prawdopodobnie przełoży się na stosowanie bardziej rygorystycznych norm i regulacji.

Artykuł 23 wymaga szybkiego zgłaszania cyberataków, co zwiększy przejrzystość. Jednak samo spełnienie wymogów NIS 2 nie gwarantuje ochrony przed zewnętrznymi cyberatakami, a minimalne środki określone w NIS 2 mogą być niewystarczające dla systemów OT, gdzie skutki cyberataku mogą być katastrofalne. Niespełnienie wymagań lub zastosowanie nieadekwatnych środków ochrony wprawdzie poskutkuje nałożeniem kary, ale w przypadku poważnego cyberataku na systemy OT, przede wszystkim te działające w przedsiębiorstwach infrastruktury krytycznej, istotą nie jest przecież kara, ale bezpieczeństwo publiczne. Należy mieć to na względzie, oczekując na krajową transpozycję unijnej dyrektywy. ⦁