Infrastruktura krytyczna – sabotaż, chaos i dane

Przedsiębiorstwa funkcjonują dziś w rzeczywistości, w której zmienność, nieprzewidywalność oraz rosnąca złożoność otoczenia stają się jednymi z kluczowych wyzwań zarządczych. Zjawiska te, opisywane modelami VUCA i BANI, coraz silniej wpływają na ciągłość operacji, odporność organizacyjną oraz bezpieczeństwo procesów biznesowych – i to nie tylko w miejscach prowadzenia działalności gospodarczej.

Jacek Grzechowiak

W obliczu napięć geopolitycznych, presji gospodarczej oraz nowych (?) form oddziaływania na infrastrukturę przedsiębiorstw szczególnego znaczenia nabiera zdolność identyfikowania zagrożeń, które jeszcze niedawno wydawały się marginalne. Sabotaż, działania destabilizujące czy celowe naruszenia bezpieczeństwa stają się realnym elementem ryzyka, wymagającym strategicznego podejścia i świadomych decyzji na poziomie zarządczym.

Hybrydowa natura współczesnych konfliktów, w której granice między stanem wojny a pokojem ulegają zatarciu, wymusza na menedżerach bezpieczeństwa przyjęcie bardziej elastycznego i wyprzedzającego podejścia. Oznacza to konieczność inwestowania w zaawansowaną analitykę danych oraz technologie predykcyjne – mogące wspierać identyfikację zagrożeń, zanim się zmaterializują – a także ich integrację z wysoko wykwalifikowanym personelem ochrony.

Przykłady ataków na cele pozornie nieistotne, takie jak małe firmy logistyczne czy wiejskie sklepy, pokazują, że sprawcy kierują się własnymi, często nieprzewidywalnymi kryteriami wyboru celów.

Przykłady ataków na cele pozornie nieistotne, takie jak małe firmy logistyczne (Wielka Brytania) czy wiejskie sklepy (Estonia), pokazują, że sprawcy kierują się własnymi, często nieprzewidywalnymi kryteriami wyboru celów.

Zrozumienie tej dynamiki jest kluczowe dla skutecznego zarządzania bezpieczeństwem w świecie złożonych zagrożeń. Przykład ostrzeżenia National Counterintelligence and Security Center (NCSC) do amerykańskich firm w Europie pokazuje, że zagrożenia mogą przybierać różne formy i nie ograniczają się jedynie do fizycznych ataków na obiekty IK. Dziś firmy muszą być przygotowane na szeroką gamę ryzyk. Poglądy takie wyrażają także takie europejskie instytucje, jak: NPSA (Wielka Brytania) czy SÄPO (Szwecja). Również z Rządowego Centrum Bezpieczeństwa płynie szereg komunikatów ostrzegawczych, wskazujących na rosnącą skalę i różnorodność zagrożeń.

Kolej na kolej… ale czy tylko?

Obecnie w sposób naturalny koncentrujemy uwagę na infrastrukturze krytycznej. Tymczasem w ostatnim okresie pożary wybuchały zarówno w dużych centrach handlowych, jak i w mniejszych sklepach, a najbardziej medialna próba podpalenia zakładu przemysłowego dotyczyła fabryki farb. Już te przykłady pokazują, że spektrum potencjalnych celów jest znacznie szersze, niż mogłoby się wydawać.

Pod koniec ubiegłego roku doszło jednak do zdarzenia, które szczególnie silnie skierowało uwagę opinii publicznej na zagrożenia w transporcie publicznym. Chodzi o incydent z 16 listopada 2025 r. na linii kolejowej Dęblin-Warszawa, w okolicach stacji PKP Mika (Życzyn). Zdarzenie to stanowi kolejny przykład ingerencji w infrastrukturę mającej bezpośredni wpływ na życie i zdrowie społeczeństwa.

Nie dziwi więc wprowadzenie stopnia alarmowego CHARLIE dla obszarów kolejowych. Co istotne, podobne incydenty odnotowano również w innych krajach europejskich, np. Francji, Niemczech czy Szwecji. Skłania to do głębszej refleksji – zwłaszcza że infrastruktura kolejowa stanowi kręgosłup transportowy zarówno dla wsparcia Ukrainy, jak i dla funkcjonowania gospodarki europejskiej.

Znak zapytania umieszczony przy „nowych formach oddziaływania” w pierwszym akapicie artykułu jest w pełni zamierzony. Odnosi się do poglądu, z którym nie sposób się zgodzić. W istocie nie mamy do czynienia z jakościowo nowymi formami oddziaływania – zmieniły się jedynie narzędzia. Tam, gdzie kiedyś wykorzystywano proce, dziś używa się dronów. Narzędzie jest inne, ale cel pozostaje ten sam, a efekt bywa bardzo zbliżony.

Co więcej, niektóre metody nie tylko nie zniknęły, ale wręcz powróciły. Wysadzanie torów kolejowych było powszechną praktyką w czasie II wojny światowej. Nie trzeba jednak sięgać aż tak daleko – zanim używano materiałów wybuchowych, sabotażyści po prostu rozkręcali tory.

Dobrym przykładem jest incydent z 20 marca 2020 r. na linii KDP Frankfurt-

Kolonia. Maszynista zwrócił uwagę na nietypowe zachowanie pociągu podczas przejazdu przez most Theisstal. Dochodzenie wykazało, że na 80-metrowym odcinku trasy poluzowano aż 254 śruby mocujące szyny. Skala ingerencji była tak duża, że jeden z kolejnych pociągów mógłby się wykoleić.

Do tego dochodzi przypadek odłączenia wagonu kolejowego w Katowicach w październiku 2025 r. Zestawienie tych zdarzeń prowadzi do oczywistego wniosku: nie są to przykłady historyczne, lecz element naszej codzienności. Pytanie, czy jest to jeszcze codzienność „przedwojenna”, czy już „wojenna”, pozostaje otwarte.

Woda – czy tylko jej źródło?

Kolejnym obszarem są wodociągi rozumiane szeroko jako system obejmujący również oczyszczalnie ścieków. Choć dla części odbiorców może to być nieintuicyjne, „produktem” oczyszczalni jest czysta woda trafiająca do środowiska naturalnego, a następnie – po pewnym czasie – do systemów zaopatrzenia w wodę, czyli wodociągów.

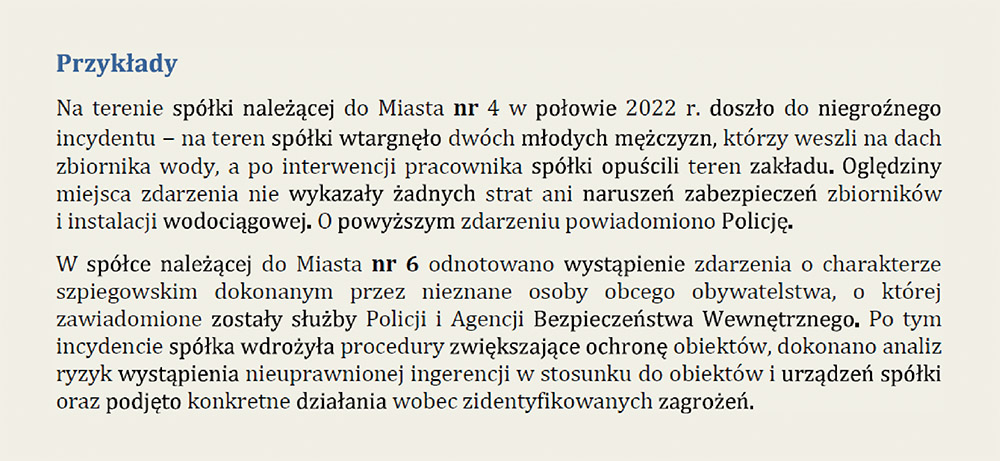

Obiekty te już obecnie podlegają zagrożeniom o charakterze sabotażowym, dywersyjnym i szpiegowskim. Potwierdzają to ustalenia Najwyższej Izby Kontroli, zawarte m.in. w raporcie Bezpieczeństwo zakładów, obiektów i urządzeń o istotnym znaczeniu dla funkcjonowania aglomeracji miejskich w województwie lubelskim LLU.430.3.2024.

Z materiałów tych wynika, że nieautoryzowane wejścia na teren obiektów oraz próby dotarcia do wrażliwych instalacji i urządzeń stają się coraz poważniejszym problemem. Wymaga to odejścia od podejścia reaktywnego na rzecz działań proaktywnych.

Prąd jest ważny, ale czy tylko jego produkcja?

Kolejnym ważnym elementem IK jest energetyka. Jednym z najbardziej znanych przykładów ataków ostatniego okresu był cyberatak z 29 grudnia 2025 r., który objął co najmniej 30 farm wiatrowych i fotowoltaicznych, prywatną spółkę z sektora produkcyjnego oraz dużą elektrociepłownię, która zaopatruje prawie pół miliona odbiorców w Polsce. I choć – jak twierdzi CERT – ataki, które można było porównać do podpaleń w świecie fizycznym, spowodowały zerwanie komunikacji z operatorami sieci, to jednak nie wpłynęły na produkcję energii elektrycznej. Atak na elektrociepłownię również nie spowodował przerw w dostawie ciepła do odbiorców. A więc CERT mówi: obroniliśmy się!

Na pierwszy rzut oka można więc uznać, że system zadziałał prawidłowo. Warto jednak spojrzeć na tę sytuację w szerszym kontekście. W dniu rozpoczęcia rosyjskiej agresji na Ukrainę doszło do ataku, którego skutkiem była utrata kontroli nad blisko 6 tys. turbin wiatrowych w całej Europie, o łącznej mocy 11 GW.

Trudno uznać tę zbieżność za przypadkową. Warto w tym kontekście przypomnieć doktrynę Gierasimowa, określaną niekiedy mianem teorii chaosu. Nie należy jej jednak demonizować – wykorzystanie pozamilitarnych metod wspierania lub inicjowania konfliktów jest znane od starożytności, o czym świadczy choćby „Sztuka wojny” Sun Tzu. Należy jednak pamiętać, że w tej doktrynie to właśnie działania pozamilitarne odgrywają rolę dominującą. Z tej perspektywy sektor energetyczny jawi się jako naturalny cel oddziaływania.

Na ten temat powstało już bardzo wiele publikacji, dlatego nie zamierzam konkurować z ich autorami. Chciałbym natomiast zwrócić uwagę na proces obecny w każdej organizacji, niezależnie od jej profilu działalności. Mowa o usuwaniu awarii, często określanym jako DR&BC. Proces ten najczęściej koncentruje się na systemach IT, rzadziej – choć coraz częściej – obejmuje również systemy OT. Warto jednak podkreślić, że jego znaczenie dla bezpieczeństwa fizycznego jest znacznie większe, niż powszechnie się przyjmuje.

Przykładem będzie incydent ze Szwecji, z branży bardzo bliskiej energetyce, jaką jest telekomunikacja. W ubiegłym roku w jednej z takich firm w tym samym czasie doszło do licznych awarii sprzętu technicznego. I pewnie można by uznać, że nie ma tu nic niezwykłego, gdyby nie fakt, że awarie dotyczyły określonego – i niezbyt dużego – obszaru. I choć ataki nie doprowadziły do większych zakłóceń, to i firma, i szwedzkie służby potraktowały je poważnie. Osoby zarządzające bezpieczeństwem przyjęły założenie, że część incydentów ma związek z pozyskiwaniem informacji wywiadowczych i sabotażem, mającym na celu sprawdzenie możliwości i obserwację działań realizowanych w sytuacjach kryzowych.

To bardzo ważna kwestia, bo najczęściej koncentrujemy uwagę na samym zakłóceniu działania i na metodach, jakie do niego doprowadziły. Jeśli jednak przyjmiemy założenie, że celem ataku nie jest już samo zakłócenie działania, to prowadzi nas to do co najmniej 2 wniosków (i z uwagi na publiczny charakter tego artykułu muszę i chcę ograniczyć się tylko do nich):

- Najprawdopodobniej potencjalne metody doprowadzenia do incydentu i jego skutki są już wystarczająco dobrze znane adwersarzowi i po prostu JUŻ go nie interesują.

- Teraz adwersarz poszukuje informacji, dającej mu przewagę operacyjną w postaci rozpoznania algorytmów i procedur odtwarzania uszkodzonej infrastruktury oraz przywracania funkcjonowania usług krytycznych, co w praktyce umożliwi – w jego przeświadczeniu – uderzenie w działania naprawcze, ergo adwersarz przygotowuje się do wywołania awarii niemożliwej lub skrajnie utrudnionej do usunięcia, a więc rozległej i długotrwałej.

Adwersarz poszukuje informacji dającej mu przewagę operacyjną w postaci rozpoznania algorytmów i procedur odtwarzania uszkodzonej infrastruktury oraz przywracania funkcjonowania usług krytycznych.

Last but not least

Pytanie: „Czy mój obiekt jest infrastrukturą krytyczną?” należy uznać za błędnie postawione. Mimo to słyszę je wyjątkowo często. Zdecydowanie zbyt często. Infrastruktura krytyczna jest bez wątpienia miejscem mającym bezpośredni wpływ na życie całego społeczeństwa, co znajduje odzwierciedlenie w naszym prawie, ale czy aby na pewno powinniśmy patrzeć na to tylko przez pryzmat ustawowy? Przywołane na początku pożary w sklepach wielkopowierzchniowych pokazują, że patrzenie na IK przez pryzmat definicji ustawowej znacznie zawęża pole widzenia. A to błąd. Część obiektów w rozumieniu naszego przeciwnika jest infrastrukturą krytyczną, mimo iż nie są takimi z ustawowego punktu widzenia. A w analizie ryzyka ważniejsza jest perspektywa adwersarza, bo to on decyduje, na kogo, gdzie, kiedy i jak uderza.

Jak może więc wyglądać obiekt, który nie jest infrastrukturą krytyczną w naszym rozumieniu, a jest w rozumieniu adwersarza. Sklepy wielkopowierzchniowe już omówiliśmy. A zakłady przemysłowe? Całkiem niedawno na stronie Eurojust(European Union Agency for Criminal Justice Cooperation) został opublikowany komunikat, informujący o skazaniu sprawców podpaleń, dokonywanych na zlecenie służb specjalnych Rosji. Komunikat zawiera kilka ciekawych informacji, przydatnych w bieżącej pracy operacyjnej zarówno w zakresie zarządzania bezpieczeństwem (klienci), jak i w zakresie świadczenia usług ochrony osób i mienia (agencje ochrony). Podejrzani wzięli na cel fabrykę produkującą materiały dla Sił Zbrojnych Ukrainy i ją podpalili. Próbę podejmowali dwukrotnie. Za pierwszym razem zrezygnowali, gdyż obok przechodzili przechodnie. Druga próba zakończyła się sukcesem, choć nie spowodowała żadnych szkód, ponieważ użyto niewystarczającej ilości materiałów łatwopalnych. Już na tym etapie widać, że zarządzanie bezpieczeństwem zawiodło. A to dopiero początek…

across Europe taken to court z 27 stycznia 2026.

Analiza zdarzenia wskazuje na kilka podstawowych błędów:

- Składowanie sprzętu na zewnątrz, które prawdopodobnie jest wynikiem deficytu powierzchni magazynowej, wynikającego z nadmiernego i nieprzewidywanego wzrostu wolumenu produkcyjnego;

- Ogrodzenie wykonane z typowych paneli ogrodzeniowych 3D, w praktyce spełniające bardziej funkcję wydzielenia terenu niż jego zabezpieczenia przed nieautoryzowanym wejściem;

- Rozmieszczenie wyrobów gotowych w miejscu podatnym na bezpośrednią ingerencję.

Każdy z tych elementów ma bezpośredni związek z zarządzaniem bezpieczeństwem. W praktyce jednak – zarówno w tym przypadku, jak i w wielu obiektach, które miałem okazję obserwować (niekiedy zupełnie przypadkowo) – funkcjonują one w oderwaniu od tego obszaru. Często przybierają wręcz formę silosową: magazyn rzadko konsultuje z działem bezpieczeństwa kwestie lokalizacji wyrobów gotowych. W efekcie trafiają one w miejsca tak blisko ogrodzenia, że ich dewastacja staje się banalnie prosta.

Dlatego tego typu przypadki warto analizować wspólnie z osobą odpowiedzialną za zarządzanie bezpieczeństwem oraz przedstawicielem podmiotu świadczącego usługi ochrony. Takie podejście, oparte na realnej współpracy, pozwala uruchomić trzeci, kluczowy element: SYNERGIĘ. Jeśli dodatkowo do procesu zostanie włączony doświadczony analityk ryzyka, grający rolę „adwokata diabła”, efekty mogą być jeszcze lepsze.

Praktycznym potwierdzeniem skuteczności takiego podejścia są warsztaty operacyjne, m.in. te, które prowadziłem podczas Bootcampu. Uczestnicy mieli w ich trakcie możliwość wejścia w rolę insidera, co wyraźnie pokazało, jak wiele można zyskać dzięki wspólnej analizie i symulacji zagrożeń. Tego typu warsztaty stają się dziś niezbędnym elementem działań na poziomie operacyjnym.

Procesy operacyjne i zagrożenia wewnętrzne

Analiza przypadku „litewskiego” skłania do kilku wniosków natury operacyjnej, ale także do refleksji na temat motywów działania sprawców, a przede wszystkim metod pozyskiwania ich przez obce służby specjalne. Coraz częściej docierają do nas informacje, iż wśród sprawców mamy także obywateli naszego kraju. Najnowszym takim przypadkiem jest akt oskarżenia przeciwko obywatelowi RP Wiktorowi Ź., jaki został skierowany 12 lutego 2026 r. do Sądu Okręgowego w Bydgoszczy. Jak wynika z komunikatu ABW, oskarżony prowadził działalność szpiegowską na rzecz wywiadu Rosji na terenie woj. kujawsko-pomorskiego, przekazując informacje nt. zabezpieczeń technicznych Portu Lotniczego Bydgoszcz S.A., Wojskowych Zakładów Lotniczych Nr 2 S.A. w Bydgoszczy, Zakładów Chemicznych NITRO-CHEM S.A. w Bydgoszczy. Z doniesień medialnych wynika, że Wiktor Ź. jest muzykiem i lingwistą, co mówi nam, że oficjalny profil zawodowy potencjalnego szpiega czy dywersanta nie ma kluczowego znaczenia, a ważniejsza jest jego determinacja i umiejętność pozyskiwania informacji z wnętrza chronionych obiektów. To powinno skutkować szkoleniami pracowników ochrony oraz kadry non-security w zakresie zagrożeń wewnętrznych, określanych terminem „insider”.

Profil zawodowy potencjalnego szpiega czy dywersanta nie ma kluczowego znaczenia, ważniejsza jest jego determinacja.

Podsumowanie

Infrastruktura krytyczna pozostaje najważniejszym zasobem wymagającym ochrony, dlatego nie dziwi fakt, że znaczna jej część znajduje się pod nadzorem zarówno służb państwowych, jak i prywatnych agencji ochrony. Kluczowe jest jednak przyjęcie znacznie szerszej perspektywy – to, co ustawowo uznajemy za infrastrukturę krytyczną, stanowi jedynie fragment tego, co jako krytyczne postrzega nasz adwersarz.

Nie znamy celów przeciwnika, ale możemy je rozpoznać, jeśli nauczymy się patrzeć na rzeczywistość jego oczami. Każdy z nas w dowolnej chwili może znaleźć się w miejscu, które zostanie przez niego uznane za krytyczne – nawet nie zdając sobie z tego sprawy. Dopiero przyjęcie jego perspektywy pozwala dostrzec takie miejsca. •

Ilustracje: Marta Kołodziejak / A&S AI Studio