Skuteczna ochrona perymetryczna

Dla przedsiębiorstw działających na dużych obszarach, takich jak lotniska, zabezpieczenie granic terenu ma kluczowe znaczenie. Organizacja jest bardziej podatna na włamania mogące prowadzić do naruszenia bezpieczeństwa, jeśli pracownicy ochrony mają ograniczoną świadomość tego, co dzieje się w jej rozległym otoczeniu.

Wielu menedżerów ds. bezpieczeństwa zadaje sobie pytanie, jak skutecznie chronić granice firmy i zapobiegać ich naruszeniom. Naszą odpowiedzią jest wdrożenie jednolitego systemu bezpieczeństwa, a następnie włączenia nowych technologii jako części bardziej kompleksowej strategii ochrony obwodowej.

Ujednolicone rozwiązania

Brak zunifikowania swoich systemów zabezpieczeń na jednej platformie może prowadzić do powstawania luk informacyjnych lub niepełnego obrazu otoczenia. Aby te systemy działały w miejscach powiązanych ze sobą, ważne jest wprowadzenie ujednoliconego podejścia do krzyżowej kwalifikacji incydentów i alarmów o włamaniach. Zunifikowana platforma bezpieczeństwa pozwala łączyć w jednym miejscu dane zbierane przez różne systemy, zapewniając świadomość sytuacyjną niezbędną do zapewnienia bezpieczeństwa obiektów i ludzi. Przykładowo platforma Genetec™ Security Center o otwartej architekturze umożliwia połączenie systemów dozoru wizyjnego, kontroli dostępu, sygnalizacji włamania, komunikacji i automatycznego rozpoznawania tablic rejestracyjnych (ALPR) w celu lepszego zarządzania bezpieczeństwem firmy i skuteczniejszej ochrony obszaru jej działalności.

Poprzez moduł RSA (Restricted Security Area) platforma Security Center integruje się z coraz szerszą gamą technologii, wspierając zespoły ochrony w wykrywaniu potencjalnych zagrożeń na rozległych obszarach. Automatycznie śledzone ruchome cele są wyświetlane na mapach terenu, dzięki czemu pracownicy ochrony mogą ocenić zagrożenia i odpowiednio na nie zareagować. Łączne prezentowanie wszystkich informacji o naruszeniach, zagrożeniach i potencjalnych włamaniach przez ujednolicony system ułatwia operatorom szybkie podejmowanie kluczowych decyzji.

Poprzez moduł RSA (Restricted Security Area) platforma Security Center integruje się z coraz szerszą gamą technologii, wspierając zespoły ochrony w wykrywaniu potencjalnych zagrożeń na rozległych obszarach. Automatycznie śledzone ruchome cele są wyświetlane na mapach terenu, dzięki czemu pracownicy ochrony mogą ocenić zagrożenia i odpowiednio na nie zareagować. Łączne prezentowanie wszystkich informacji o naruszeniach, zagrożeniach i potencjalnych włamaniach przez ujednolicony system ułatwia operatorom szybkie podejmowanie kluczowych decyzji.

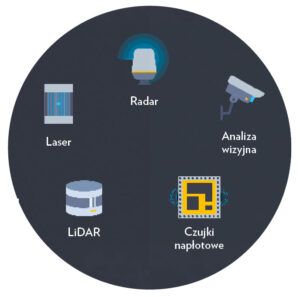

Nowe technologie

Wczesna identyfikacja potencjalnych zagrożeń – na granicy chronionego obszaru firmy – daje operatorom ochrony czas na przygotowanie reakcji. Dzięki proaktywnemu poszerzaniu systemów ochrony perymetrycznej, np. o lidary i inne czujki zewnętrzne, operatorzy mogą monitorować ruch i wykrywać próby potencjalnych wtargnięć nawet poza linią ogrodzenia. Uzyskują wiedzę o tym, że jakiś obiekt zbliża się do linii granicznej, natomiast nie wiedzą, czy zagrożenie jest realne i jak poważne. Możliwość sprawdzenia, kto lub co zbliża się do ogrodzenia, pomaga pracownikom ochrony podejmować właściwe decyzje dotyczące koniecznych działań.

Ocena zdarzenia przy ogrodzeniu lub w innych obszarach o ograniczonym dostępie jest łatwiejsza, gdy pracownicy ochrony widzą, co dzieje się na miejscu incydentu. Klasyfikując zagrożenia wizualnie i pobierając odpowiednie dane z wielu systemów, mogą określić, czy wtargnięcie wymaga natychmiastowej reakcji. Skuteczny monitoring wizyjny wykorzystujący kamery o wysokiej rozdzielczości z oświetlaczami IR umożliwia operatorom ocenę zdarzenia i określenie działań odpowiednich do sytuacji.

Operatorzy mogą również wykorzystywać systemy ALPR do skanowania tablic rejestracyjnych pojazdów oczekujących na wjazd, co pomaga określić poziom zagrożenia ze strony pojazdu. Przykładowo, jeśli numer rejestracyjny znajduje się na tzw. czarnej liście, operatorzy będą wiedzieli, jak zareagować.

Wnioski

W zapewnieniu skutecznej ochrony obwodowej najlepiej sprawdzi się podejście wielowarstwowe, które pozwoli rozszerzyć ochronę poza linię ogrodzenia. Wybierając ujednolicony system, w którym można zastosować wiele różnych nowych technologii, lepiej zabezpieczymy obiekty zarówno dziś, jak i w przyszłości.

Genetec

2280 Alfred-Nobel Blvd.

Montreal, Canada H4S 2A4

www.genetec.com

jkozak@genetec.com