Strategia bezpieczeństwa w monitoringu wizyjnym

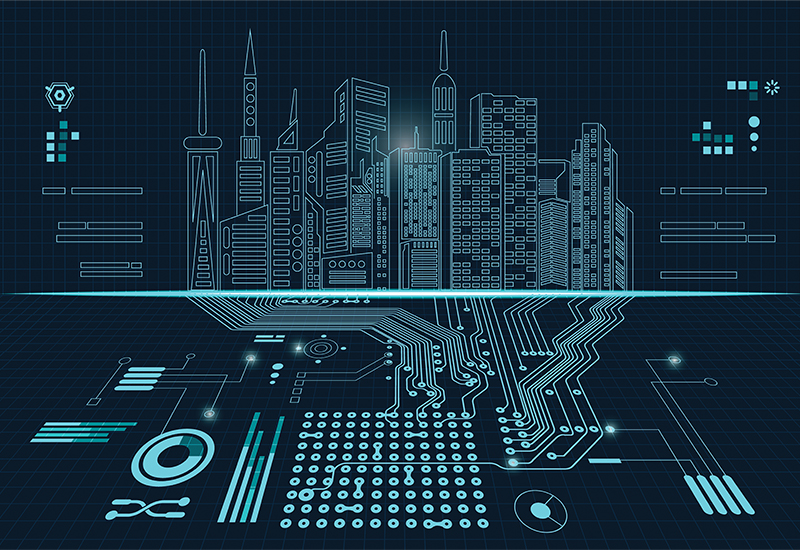

Systemy infrastruktury miejskiej oparte na technologiach IT coraz mocniej się integrują i obejmują coraz więcej nowo podłączanych urządzeń i czujników IoT. W ślad za rozrastającą się nieuchronnie technologią powiększa się pole do ataków hakerskich, a cyberbezpieczeństwo staje się kluczową dziedziną ochrony płynności i sprawności działania zarówno inteligentnych miast, jak i branż wykorzystujących IoT.

Cyberbezpieczeństwo w inteligentnych miastach

Wizja inteligentnego miasta opiera się na połączonym ekosystemie usług, systemów i przedsiębiorstw, w którym ich współpraca pozwala na podnoszenie jakości życia mieszkańców. Korzyści wynikające z digitalizacji i rosnącego poziomu inteligencji organizacji wiążą się obecnie z podwyższonym ryzykiem hakerskim, wpływającym na efektywność stosowanych technologii. Dlatego cyberbezpieczeństwo jest krytyczną funkcją bezpieczeństwa użytkowników i mieszkańców.

IoT a cyberataki

W miarę podłączania kolejnych urządzeń do już funkcjonujących systemów, w tym miejskich, rośnie ryzyko zagrożeń. Tylko w 2019 r. liczba cyberataków na urządzenia IoT wzrosła o 300% r/r i spodziewamy się, że podobnie było także w 2020 r. Przyczyny są jasne. Cyberprzestępcy stale poszukują wrażliwych punktów wejścia do sieci, a podłączane do niej urządzenia – gdy są niezabezpieczone – stanowią punkty dostępu, przez które przestępcy sięgają głębiej.

Odpowiedzialni za fizyczne bezpieczeństwo muszą mieć pewność, że mogą polegać na technologiach obsługujących działania operacyjne. Jednocześnie powinni także przestrzegać polityki bezpieczeństwa IT, żeby fizyczne urządzenia nie stały się tylnymi drzwiami wejścia do sieci danej organizacji.

Jak się bronić?

Podstawą jest zapewnienie maksymalnego bezpieczeństwa wszystkich urządzeń IoT i punktów końcowych sieci. Nie jest to jednorazowe działanie, lecz stały proces zrozumienia nowych i wykrywania kolejnych, ale też potencjalnych zagrożeń. Wymaga proaktywnej postawy, współpracy całego ekosystemu interesariuszy i planowania bezpieczeństwa systemu przed dołączeniem do niego kolejnych urządzeń – tak, aby istniała możliwość łatania luk i aktualizowania do najnowszych światowych wymagań bezpieczeństwa. Szereg wbudowanych funkcji cyberbezpieczeństwa zawierają rozwiązania sieciowe Axis.

Zabezpieczenia przed manipulacjami

Bezpieczne systemy i urządzenia funkcjonujące w fizycznej i sieciowej tkance miasta czy organizacji powinny dziś mieć wbudowane funkcje do wykrywania manipulacji oprogramowaniem sprzętowym, aby zapobiegać nieautoryzowanej wymianie urządzenia czy dostępowi do jego cyfrowego wnętrza. Dopiero wtedy będą wspierać zarządzających, mieszkańców i użytkowników w redukowaniu ryzyka cyberataku.

Przestępcy mogą próbować oszukać właścicieli systemu, aby zainstalowali zmienione oprogramowanie sprzętowe, które może zawierać złośliwy kod. Zapobiega temu podpisane oprogramowanie sprzętowe. Można zweryfikować integralność oprogramowania sprzętowego przed zainstalowaniem nowych urządzeń lub aktualizacją istniejących.

Oprogramowanie sprzętowe Axis jest oznaczane przy użyciu podpisu cyfrowego. Ten proces opiera się na metodzie szyfrowania RSA, w której klucz publiczny jest osadzony w urządzeniu Axis, natomiast klucz prywatny przechowywany w bezpiecznym miejscu w firmie Axis. Urządzenia z podpisanym oprogramowaniem sprzętowym mogą zweryfikować poprawność oprogramowania przed zezwoleniem na instalację. Gwarantuje to, że oprogramowanie sprzętowe rzeczywiście pochodzi od producenta i nie zostało naruszone.

Istotne jest również regularne aktualizowanie oprogramowania, by uchronić się przed sytuacją, w której hakerzy wbudowują złośliwy kod do nieautoryzowanego oprogramowania, uzyskując tą drogą „wejście” do dowolnych systemów, w których urządzenia mogą funkcjonować.

Certyfikaty bezpieczeństwa – identyfikacja urządzenia IoT w sieci

Rozwiązania Axis Communications zbudowane są także zgodnie z najnowszymi standardami, gwarantującymi pewność bezpiecznego komunikowania. Zgodnie z najnowszym międzynarodowym standardem bezpiecznej identyfikacji urządzenia (IEEE 802.1AR) kompatybilne urządzenia Axis automatyzują i zabezpieczają identyfikację urządzenia w sieci. Dodatkowym zabezpieczeniem może być także technologia Axis Edge Vault. Ten element chroni identyfikator urządzenia, zbiór certyfikatów, w tym podpisaną cyfrowo wersję unikatowego w skali globalnej numeru seryjnego sprzętu. Identyfikator urządzenia Axis upraszcza autoryzację produktów w sieci, zapewniając ekonomiczną konfigurację, która oszczędza czas i pieniądze.

Szyfrowanie – certyfikaty IoT

Rozwiązania Certyfikowanego Magazynu Kluczy zapewniają bezpieczeństwo kluczy kryptograficznych i certyfikatów – przykładem może być stosowany w rozwiązaniach Axis komponent Trusted Platform Module (TPM). Takie wbudowane, fizyczne elementy urządzeń zabezpieczają klucze kryptograficzne i certyfikaty wykorzystywane w komunikowaniu, nawet w przypadku gdy dojdzie już do ataku. Moduł TPM w produktach Axis ma certyfikat zgodności z certyfikatem FIPS 140-2 na poziomie 2 i obejmuje uwierzytelnianie operatora oparte na pełnionej funkcji i dowodach ataku.

Secure Boot

Niezwykle istotną funkcją bezpiecznych urządzeń może się też okazać – powiązana z autorskim, wbudowanym oprogramowaniem – funkcja bezpiecznego ponownego uruchamiania (secure boot) w dowolnym przypadku przerwania pracy. Wbudowana w rozwiązania Axis zapewnia, że gdy dojdzie do próby ataku, nieuwierzytelniony naruszony kod jest blokowany i odrzucany podczas procesu uruchamiania, zanim będzie mógł zaatakować lub zainfekować cały system. Dla przykładu – kamery monitoringu odpowiadające za dozór terenu miasta powinny bezpiecznie uruchamiać się ponownie po próbie ich zhakowania. Zapewni to ciągłość funkcjonowania całego zorganizowanego systemu, do którego celów system monitoringu został zainstalowany i przygotowany po stronie IT.

Wybór urządzeń spełniających kolejne funkcje w zastosowaniach smart city staje się wymagający – królujące dotychczas kryterium ceny i nieśmiało wprowadzane praktyczne testy sprawdzające deklarowane parametry już nie wystarczą. Włodarze i odpowiedzialni za bezpieczeństwo powinni priorytetowo brać pod uwagę kwestie cyberbezpieczeństwa. Nawet najwyższej jakości urządzenie IoT może być bowiem niewystarczająco zabezpieczone przed atakami hakerskimi. Ryzyko utraty bezpieczeństwa funkcji pełnionych przez wprowadzane dla podnoszenia inteligencji organizacji IoT znacznie przewyższa już dziś koszty napraw czy wymian urządzeń. Warto mieć to na względzie, decydując się na wybór systemu.

Axis Communications Poland

ul. Domaniewska 44 bud. 4

02-672 Warszawa

www.axis.com/pl